|

DOI: 10.7256/2306-4196.2015.6.17523

Received:

09-01-2016

Published:

19-01-2016

Abstract:

The research is devoted to architectural aspects of creation of fault-tolerant scalable computing systems of a special-purpose. In particular the study focuses on the principles of backup which can be used in a network subsystem of the computing system in the conditions of essential dependence of total cost of ownership of system on a level of degradation of performance metrics. Authors consider such approaches to backup as duplicating and a triple redundancy. For the principle of a triple redundancy in this research the new concept of the functional adaptation of elements of redundancy is offered. Special attention in the paper is paid to the dependence of a "Value at Risk" measure of risk, that characterizes by a random variable of total cost of ownership of the computing system and defines the greatest possible loss at the given level of probability, from such parameters of a system as number of the functional groups of hosts and a level of influence of single and group faults on degradation of performance metrics. For a risk process description in the computing system the notation of ordinary stochastic Petri nets is used. For computation of a measure of risk of "Value at Risk" on the given time-interval the methods of the algebraic theory of risk are used. The main result of the research is in proving the concept of productivity of a triple redundancy approach with the functional adaptation of elements of redundancy in the task of synthesis of topology of a network subsystem. The novelty of research consists in use of methods of the algebraic theory of risk in a task of synthesis of an optimum architecture of computing systems on the given discrete sets of possible decisions.

Keywords:

willingness, availability, computer system, scaling, fault tolerance, reservation, feasibility study, triple redundancy, functional adaptation, Value at Risk

Ââĺäĺíčĺ Âîďđîńŕě ďîâűřĺíč˙ ăîňîâíîńňč č äîńňóďíîńňč âű÷čńëčňĺëüíűő ńčńňĺě (ÂŃ) â íŕńňî˙ůĺĺ âđĺě˙ óäĺë˙ĺňń˙ çíŕ÷čňĺëüíîĺ âíčěŕíčĺ. Ýňî ńâ˙çŕíî ń ňĺě, ÷ňî ěíîăčĺ ęđčňč÷ĺńęčĺ ďđîöĺńńű ÷ĺëîâĺ÷ĺńęîé äĺ˙ňĺëüíîńňč óďđŕâë˙ţňń˙ ÂŃ č ěŕńřňŕá čńďîëüçîâŕíč˙ ÂŃ â ýňîě ęŕ÷ĺńňâĺ ăîä îň ăîäŕ ńňđĺěčňĺëüíî óâĺëč÷čâŕĺňń˙.

Íŕńňî˙ůŕ˙ ńňŕňü˙ ďîńâ˙ůĺíŕ đĺřĺíčţ çŕäŕ÷č ňĺőíčęî-ýęîíîěč÷ĺńęîăî ŕíŕëčçŕ ńîâîęóďíîńňč ďîäőîäîâ ę ďîâűřĺíčţ äîńňóďíîńňč č ăîňîâíîńňč âű÷čńëčňĺëüíűő ńčńňĺě, â ęîňîđűő ęđčňč÷ĺńęč âŕćíűě đĺńóđńîě ˙âë˙ĺňń˙ ńĺňĺâŕ˙ ďîäńčńňĺěŕ, ŕ ëîăčęŕ öĺëĺâîăî ôóíęöčîíčđîâŕíč˙ ÂŃ ďđĺäďîëŕăŕĺň âűäĺëĺíčĺ íĺńęîëüęčő ôóíęöčîíŕëüíî îáîńîáëĺííűő ăđóďď óçëîâ ńĺňč (â đŕěęŕő ęîňîđűő âîçěîćíű đŕçëč÷íűĺ ńňđŕňĺăčč ěŕńřňŕáčđîâŕíč˙). Âŕćíĺéřĺé ńňđŕňĺăčĺé ďđč ýňîě ˙âë˙ĺňń˙ ńňđŕňĺăč˙ ăîđčçîíňŕëüíîăî ěŕńřňŕáčđîâŕíč˙ [10].

Ďđč ŕíŕëčçĺ âëč˙íč˙ îäčíî÷íűő č ăđóďďîâűő îňęŕçîâ ýëĺěĺíňîâ ÂŃ íŕ ńňĺďĺíü ńîîňâĺňńňâč˙ ďŕđŕěĺňđîâ öĺëĺâîăî ôóíęöčîíčđîâŕíč˙ ńčńňĺěű çŕ˙âëĺííűě őŕđŕęňĺđčńňčęŕě áűë čńďîëüçîâŕí ěĺňîä âčçóŕëüíîăî ěîäĺëčđîâŕíč˙ ńčńňĺě â íîňŕöčč îđäčíŕđíűő ńňîőŕńňč÷ĺńęčő ńĺňĺé Ďĺňđč [4, 5]. Äë˙ đŕń÷ĺňŕ číňĺăđŕëüíűő ňĺőíčęî-ýęîíîěč÷ĺńęčő ďîęŕçŕňĺëĺé ôóíęöčîíčđîâŕíč˙ ÂŃ íŕ çŕäŕííîě číňĺđâŕëĺ âđĺěĺíč áűëč čńďîëüçîâŕíű âű÷čńëčňĺëüíű ěĺňîäű ŕëăĺáđű đčńęîâ [12]. Ďđčěĺđű îňęŕçîóńňîé÷čâűő ěŕńřňŕáčđóĺěűő âű÷čńëčňĺëüíűő ńčńňĺě ńďĺöčŕëüíîăî íŕçíŕ÷ĺíč˙ Îńíîâíűě ďîäőîäîě ę ďîâűřĺíčţ ăîňîâíîńňč č äîńňóďíîńňč ÂŃ ˙âë˙ĺňń˙ đĺçĺđâčđîâŕíčĺ. Ďđč ýňîě, ÷ŕńňî, ŕíŕëîăč÷íűĺ ďî čńďîëüçóĺěîé ňîďîëîăčč đĺřĺíč˙ âîçíčęŕţň â đŕěęŕő ěŕńřňŕáčđîâŕíč˙ ÂŃ äë˙ óâĺëč÷ĺíč˙ ďđîčçâîäčňĺëüíîńňč.  ęŕ÷ĺńňâĺ ďđčěĺđîâ, čëëţńňđčđóţůčő ýňó ńčňóŕöčţ, â äŕííîé đŕáîňĺ áűëč đŕńńěîňđĺíű:

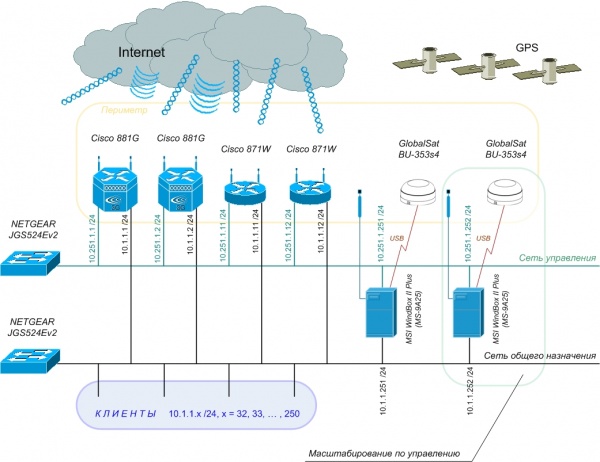

1) îňęŕçîóńňîé÷čâŕ˙ ńčńňĺěŕ äîńňóďŕ ę ńĺňč Internet, čńďîëüçóţůŕ˙ ęîíöĺďöčţ «ęîăíčňčâíîăî číňĺđíĺňŕ» [2], ńě. đčń. 1;

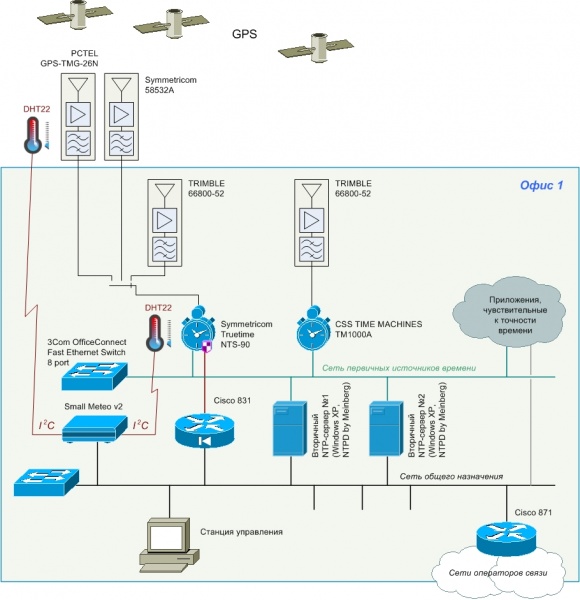

2) îňęŕçîóńňîé÷čâŕ˙ ăĺňĺđîăĺííŕ˙ ńčńňĺěŕ äčńňđčáóöčč ňî÷íîăî âđĺěĺíč â ńĺň˙ő ďĺđĺäŕ÷č äŕííűő [1, 6], ńě. đčń. 2.

Đčń. 1. Ńňđóęňóđíŕ˙ ńőĺěŕ ëŕáîđŕňîđíîăî ńňĺíäŕ, đĺŕëčçóţůŕ˙ ęîíöĺďöčţ «ęîăíčňčâíîăî číňĺđíĺňŕ» äë˙ ďîâűřĺíč˙ ďđîčçâîäčňĺëüíîńňč äîńňóďŕ ę đĺńóđńŕě ńĺňč Číňĺđíĺň, ŕ ňŕęćĺ ďîęŕçŕňĺëĺé ńîîňâĺňńňâóţůĺé äîńňóďíîńňč ńĺđâčńŕ

Đčń. 2. Ńňđóęňóđíŕ˙ ńőĺěŕ ńňĺíäŕ, đĺŕëčçóţůĺăî îňęŕçîóńňîé÷čâűé ńĺňĺâîé ýňŕëîí âđĺěĺíč ń ďîäńčńňĺěîé ěîíčňîđčíăŕ ńîńňî˙íč˙ îęđóćŕţůĺé ńđĺäű č îáîđóäîâŕíč˙ ńňĺíäŕ

Ńđŕâíĺíčĺ ňîďîëîăčé îáĺčő ńčńňĺě ďîçâîëčëî âű˙âčňü îáůčĺ ÷ĺđňű čńďîëüçóĺěűő ňĺőíč÷ĺńęčő đĺřĺíčé: đŕçäĺëĺíčĺ ńĺňĺâîé ďîäńčńňĺěű íŕ äâŕ ńĺăěĺíňŕ.  ďĺđâîě ńëó÷ŕĺ íŕ óďđŕâë˙ţůčé č đŕáî÷čé ńĺăěĺíňű, âî âňîđîě – íŕ ńĺăěĺíň ďĺđâč÷íűő čńňî÷íčęîâ âđĺěĺíč č ńĺňü îáůĺăî íŕçíŕ÷ĺíč˙.  îáîčő ńëó÷ŕ˙ő ňŕęîĺ đŕçäĺëĺíčĺ áűëî ďđîäčęňîâŕíî ńîîáđŕćĺíč˙ěč ďîâűřĺíč˙ ďđîčçâîäčňĺëüíîńňč ńčńňĺě. Çŕěĺňčě, ÷ňî â ęŕćäîě čç đŕńńěîňđĺííűő ďđčěĺđîâ ęđčňĺđčč ďđîčçâîäčňĺëüíîńňč đŕçíűĺ. Îäíŕęî, č â ňîě, č â äđóăîě ńëó÷ŕĺ ěŕńřňŕáčđîâŕíčĺ (č đĺçĺđâčđîâŕíčĺ) â ôóíęöčîíŕëüíűő ăđóďďŕő îáĺńďĺ÷čâŕëîńü ďđîńňűě íŕđŕůčâŕíčĺě ęîëč÷ĺńňâŕ ńîîňâĺňńňâóţůčő őîńňîâ, ďîäęëţ÷ĺííűő ę îáîčě ńĺăěĺíňŕě.  ňŕęîé ńőĺěĺ «óçęčě ěĺńňîě» îęŕçűâŕĺňń˙ ńĺňĺâŕ˙ ďîäńčńňĺěŕ. Äŕćĺ â ńëó÷ŕĺ íŕëč÷č˙ ěĺőŕíčçěîâ äčíŕěč÷ĺńęîé đĺęîíôčăóđŕöčč ńĺňĺâîé ďîäńčńňĺěű ďîňĺđ˙ îäíîăî ńĺňĺâîăî ńĺăěĺíňŕ ďđčâĺäĺň ę äĺăđŕäŕöčč őŕđŕęňĺđčńňčę ńčńňĺěű â öĺëîě.

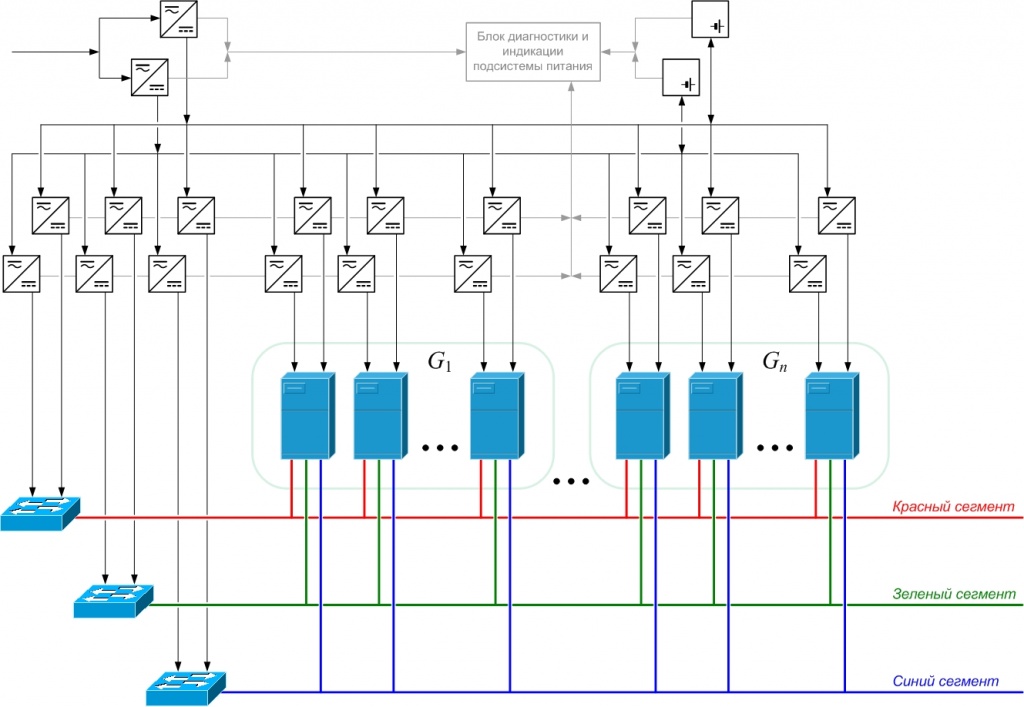

Ęîíöĺďöč˙ ňđîčđîâŕíč˙ Äë˙ đĺřĺíč˙ ýňîé ďđîáëĺěű íŕďđŕřčâŕĺňń˙ čäĺ˙ äŕëüíĺéřĺăî íŕđŕůčâŕíč˙ ęîëč÷ĺńňâŕ ńâ˙çóţůčő ńĺňĺâűő ńĺăěĺíňîâ, íŕďđčěĺđ, äî ňđĺő.  ýňîě ńëó÷ŕĺ ěű ďîëó÷ŕĺě ňŕęîé őîđîřî çŕđĺęîěĺíäîâŕâřčé ńĺá˙ â ęđčňč÷ĺńęč âŕćíűő ďđčëîćĺíč˙ő âŕđčŕíň đĺçĺđâčđîâŕíč˙, ęŕę ňđîčđîâŕíčĺ [9, 11, 16, 17]. Ňđŕäčöčîííî ňđîčđîâŕíčĺ đĺŕëčçóĺňń˙ â đŕěęŕő ďđčíöčďŕ ěŕćîđčđîâŕíč˙ [11, 17], ęîăäŕ đĺçóëüňŕňîě âűďîëíĺíč˙ ôóíęöčč đĺçĺđâčđîâŕííîăî óçëŕ â ęŕćäűé ěîěĺíň âđĺěĺíč ˙âë˙ĺňń˙ đĺçóëüňŕň, ďîëó÷ĺííűé őîň˙ áű äâóě˙ čç ňđĺő ĺăî čçáűňî÷íűő ýëĺěĺíňîâ, č, číîăäŕ, â đŕěęŕő ďđčíöčďîâ ęâîđóěŕ [17], ęîăäŕ đĺřĺíčĺ î ňîě, ęŕęîé đĺçóëüňŕň âűďîëíĺíč˙ öĺëĺâîé ôóíęöčč âĺđĺí, ďđčíčěŕĺňń˙ íŕ îńíîâĺ ęŕęîăî-ëčáî áîëĺĺ ńëîćíîăî ńóćäĺíč˙, íĺćĺëč ďđîńňîĺ áîëüřčíńňâî.  íŕřĺě ńëó÷ŕĺ ňđîčđîâŕíčĺ íŕ óđîâíĺ ńĺňĺâîé ďîäńčńňĺěű íĺ âëĺ÷ĺň âîçíčęíîâĺíč˙ ďđîáëĺěű âűáîđŕ đĺçóëüňŕňŕ ôóíęöčîíčđîâŕíč˙ ňîăî čëč číîăî ńĺăěĺíňŕ, ňđĺáóĺňń˙ ëčřü ďđčí˙ňčĺ đĺřĺíč˙ î ęîíęđĺňíîě ôóíęöčîíŕëüíîě íŕçíŕ÷ĺíčč ýëĺěĺíňŕ đĺçĺđâčđîâŕíč˙ â ňĺ÷ĺíčĺ íĺęîňîđîăî ďîńëĺäóţůĺăî ďđîěĺćóňęŕ âđĺěĺíč. Ňŕęčě îáđŕçîě, â íŕřĺě ńëó÷ŕĺ ďđŕâîěĺđíî ăîâîđčňü î ňđîčđîâŕíčč ń ôóíęöčîíŕëüíîé ŕäŕďňŕöčĺé ýëĺěĺíňîâ čçáűňî÷íîńňč.

Ęîíöĺďöč˙ ňđîčđîâŕíč˙ ń ôóíęöčîíŕëüíîé ŕäŕďňŕöčĺé ýëĺěĺíňîâ čçáűňî÷íîńňč â íŕřĺě ńëó÷ŕĺ ěîćĺň áűňü đĺŕëčçîâŕíŕ â đŕěęŕő ňîďîëîăčč, čńďîëüçóţůĺé ňđč čäĺíňč÷íűő ńĺňĺâűő ńĺăěĺíňŕ č ďđĺäńňŕâëĺííîé íŕ đčń. 3.

Đčń. 3. Ňîďîëîăč˙ âűńîęîďđîčçâîäčňĺëüíîé îňęŕçîóńňîé÷čâîé ÂŃ Đčń. 3. Ňîďîëîăč˙ âűńîęîďđîčçâîäčňĺëüíîé îňęŕçîóńňîé÷čâîé ÂŃ

đŕěęŕő ďđĺäëŕăŕĺěîé ňîďîëîăčč đŕńďđĺäĺëĺíčĺ ńĺňĺâűő ńĺăěĺíňîâ ďî ôóíęöč˙ě (đŕńęđŕńęŕ ôóíęöčé) ďđîčńőîäčň äčíŕěč÷ĺńęč ďđč ńňŕđňĺ ńčńňĺěű, ďđč ýňîě ňđĺňčé ńĺăěĺíň čńďîëüçóĺňń˙ ęŕę ýëĺěĺíň ěŕńřňŕáčđîâŕíč˙ íŕčáîëĺĺ íŕăđóćĺííîé čç äâóő îńíîâíűő ôóíęöčîíŕëüíűő ăđóďď. Ďđč îňęŕçĺ ńĺňĺâîăî ńĺăěĺíňŕ îäíîé čç ôóíęöčîíŕëüíűő ăđóďď ňđĺňčé äčíŕěč÷ĺńęč ďîäőâŕňűâŕĺň ĺăî đîëü (ôîđěčđóĺňń˙ íîâŕ˙ đŕńęđŕńęŕ ôóíęöčé). Ňŕęîé ďîäőîä îáĺńďĺ÷čâŕĺň â ňîě ÷čńëĺ âîçěîćíîńňü ăîđ˙÷ĺé çŕěĺíű îňęŕçŕâřčő óçëîâ ÂŃ áĺç çŕěĺňíîé «ďđîńŕäęč» ďđîčçâîäčňĺëüíîńňč.

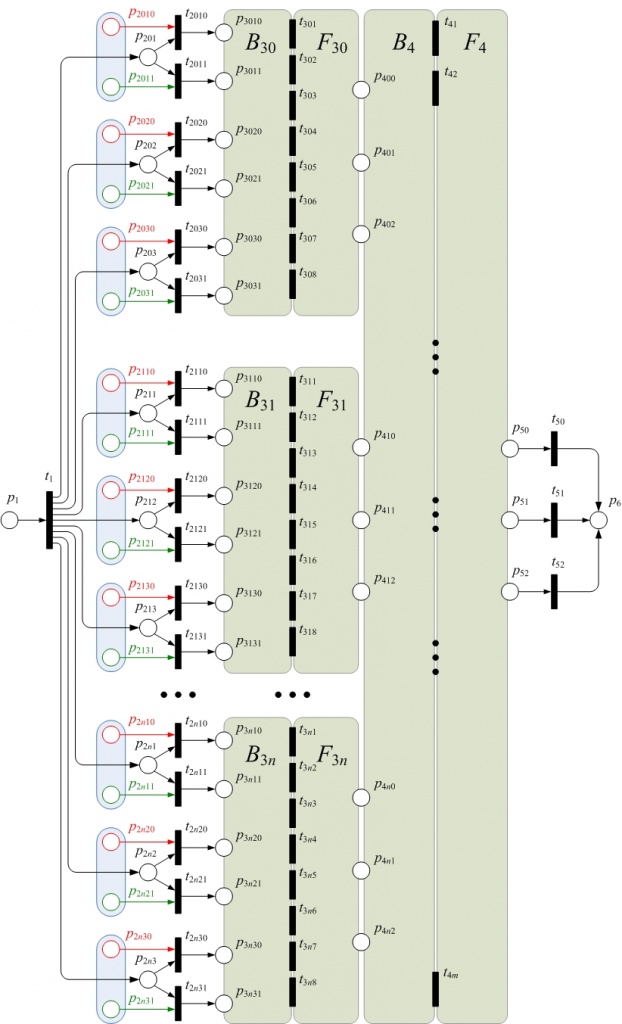

Äë˙ đĺçĺđâčđîâŕíč˙ ńčńňĺěű ďî ďčňŕíčţ čńďîëüçîâŕíî ňĺőíč÷ĺńęîĺ đĺřĺíčĺ, ďđĺäëîćĺííîĺ â đŕáîňĺ [7]. Ěîäĺëü îňęŕçîâ â âű÷čńëčňĺëüíîé ńčńňĺěĺ Ďđč čńńëĺäîâŕíčč ďđĺäëîćĺííîé ňîďîëîăčč (đčń. 3) áűëč čńďîëüçîâŕíű ěĺňîäű ňĺőíčęî-ýęîíîěč÷ĺńęîăî îáîńíîâŕíč˙ číôđŕńňđóęňóđíűő đĺřĺíčé â óńëîâč˙ő đčńęŕ [13].  ęŕ÷ĺńňâĺ îńíîâíîé íîňŕöčč îďčńŕíč˙ ďđîöĺńńîâ đčńęŕ ďđĺäěĺňíîé îáëŕńňč áűë âűáđŕí ˙çűę îđäčíŕđíűő ńňîőŕńňč÷ĺńęčő ńĺňĺé Ďĺňđč [5]. Ěîäĺëü ýëĺěĺíňŕđíîăî číňĺđâŕëŕ âđĺěĺíč, â ňĺ÷ĺíčĺ ęîňîđîăî ěîćĺň ďđîčçîéňč îäčíî÷íűé čëč ăđóďďîâîé îňęŕç ýëĺěĺíňîâ ÂŃ ń ďîńëĺäóţůčě čő âîńńňŕíîâëĺíčĺě, â âűáđŕííîé íîňŕöčč ďđĺäńňŕâëĺíŕ íŕ đčń. 4. Äŕííŕ˙ ěîäĺëü ńôîđěčđîâŕíŕ â ďđĺäďîëîćĺíčč čńďîëüçîâŕíč˙ ęîíöĺďöčč ňđîčđîâŕíč˙ ń ôóíęöčîíŕëüíîé ŕäŕďňŕöčĺé ýëĺěĺíňîâ čçáűňî÷íîńňč äë˙ ńĺňĺâîé ďîäńčńňĺěű č â ďđĺäďîëîćĺíčč, ÷ňî ęŕćäŕ˙ ôóíęöčîíŕëüíŕ˙ ăđóďďŕ `quad G_i` , `i = 1,quad2, quad ... quad, quad n` , ńîäĺđćčň ňđč őîńňŕ. Ďđĺäďîëŕăŕĺě ňŕęćĺ, ÷ňî äë˙ âűďîëíĺíč˙ ÂŃ ńâîĺé ôóíęöčč ń çŕäŕííűě óđîâíĺě ďđîčçâîäčňĺëüíîńňč íĺîáőîäčěî íŕëč÷čĺ äâóő ŕęňčâíűő őîńňîâ â ęŕćäîé ăđóďďĺ, ńíčćĺíčĺ ýňîăî ęîëč÷ĺńňâŕ äî îäíîăî őîň˙ áű â îäíîé ôóíęöčîíŕëüíîé ăđóďďĺ îçíŕ÷ŕĺň äĺăđŕäŕöčţ ěĺňđčę ďđîčçâîäčňĺëüíîńňč, îňęŕç âńĺő ýëĺěĺíňîâ őîň˙ áű îäíîé ăđóďďű îçíŕ÷ŕĺň îňęŕç ÂŃ. Ďîńëĺäíĺĺ ďđĺäďîëîćĺíčĺ ęŕńŕĺňń˙ č ńĺňĺâîé ďîäńčńňĺěű.

Đčń. 4. Ěîäĺëü îäčíî÷íîăî čëč ăđóďďîâîăî îňęŕçŕ ýëĺěĺíňîâ ÂŃ ń ďîńëĺäóţůčě âîńńňŕíîâëĺíčĺě, âęëţ÷ŕ˙ âîçěîćíűĺ ďîńëĺäńňâč˙ (čëč âđĺěĺííîĺ ďđĺęđŕůĺíčĺ âűďîëíĺíč˙ ÂŃ ńâîĺé ôóíęöčč, čëč âđĺěĺííóţ äĺăđŕäŕöčţ ěĺňđčę ďđîčçâîäčňĺëüíîńňč).

Íŕ đčńóíęĺ čńďîëüçîâŕíű ńëĺäóţůčĺ îáîçíŕ÷ĺíč˙:

`p_1` – ďîçčöč˙, ĺäčíč÷íŕ˙ ěŕđęčđîâęŕ ęîňîđîé îçíŕ÷ŕĺň íŕ÷ŕëî ýëĺěĺíňŕđíîăî číňĺđâŕëŕ âđĺěĺíč ěîäĺëčđîâŕíč˙;

`p_(2ij)` – ďîçčöč˙, ńîîňâĺňńňâóţůŕ˙ íŕ÷ŕëó ěîäĺëčđîâŕíč˙ ďîâĺäĺíč˙ `j`-ăî ýëĺěĺíňŕ ÂŃ, ďđčíŕäëĺćŕůĺăî `i`-îé ôóíęöčîíŕëüíîé ăđóďďĺ;

`p_(2ij0), quad p_(2ij1)` – ďîçčöčč ńňîőŕńňč÷ĺńęîé ăđóďďű, ńîîňâĺňńňâóţůĺé ńîńňî˙íčţ ďđčđîäű (ďđč÷číŕě đŕçâčňč˙ đčńę-ďđîöĺńńŕ) äë˙ `j`-ăî ýëĺěĺíňŕ ÂŃ, ďđčíŕäëĺćŕůĺăî `i`-îé ôóíęöčîíŕëüíîé ăđóďďĺ (ĺäčíč÷íŕ˙ ěŕđęčđîâęŕ ďîçčöčč `p_(2ij0)` îçíŕ÷ŕĺň îňęŕç ýëĺěĺíňŕ, ŕëüňĺđíŕňčâíŕ˙ ĺäčíč÷íŕ˙ ěŕđęčđîâęŕ ďîçčöčč `p_(2ij1)` ńîîňâĺňńňâóĺň ńčňóŕöčč áĺçîňęŕçíîé đŕáîňű ýëĺěĺíňŕ);

`p_(3ij0), quad p_(3ij1)` – ďîçčöčč, ĺäčíč÷íŕ˙ ěŕđęčđîâęŕ ęîňîđűő îçíŕ÷ŕĺň ńîîňâĺňńňâĺííî îňęŕç `j`-ăî ýëĺěĺíňŕ ÂŃ, ďđčíŕäëĺćŕůĺăî `i`-îé ôóíęöčîíŕëüíîé ăđóďďĺ, ń ďîńëĺäóţůčě ĺăî âîńńňŕíîâëĺíčĺě, č áĺçîňęŕçíîĺ ôóíęöčîíčđîâŕíčĺ ýňîăî ýëĺěĺíňŕ íŕ äŕííîě ýëĺěĺíňŕđíîě číňĺđâŕëĺ âđĺěĺíč;

`p_(4i0), quad p_(4i1)` č `p_(4i2)` – ďîçčöčč, ĺäčíč÷íŕ˙ ěŕđęčđîâęŕ ęîňîđűő îçíŕ÷ŕĺň ńîîňâĺňńňâĺííî ďîëíűé îňęŕç ýëĺěĺíňîâ `i`-îé ôóíęöčîíŕëüíîé ăđóďďű, ôóíęöčîíčđîâŕíčĺ îäíîăî ýëĺěĺíňŕ ôóíęöčîíŕëüíîé ăđóďďű č ôóíęöčîíčđîâŕíčĺ íĺ ěĺíĺĺ äâóő ýëĺěĺíňîâ â `i`-îé ăđóďďĺ;

`p_(50), quad p_(51)` č `p_(52)` – ďîçčöčč, ĺäčíč÷íŕ˙ ěŕđęčđîâęŕ ęîňîđűő îçíŕ÷ŕĺň ńîîňâĺňńňâĺííî ďîëíűé îňęŕç ÂŃ, ôóíęöčîíčđîâŕíčĺ ÂŃ ń äĺăđŕäŕöčĺé ěĺňđčę ďđîčçâîäčňĺëüíîńňč č ôóíęöčîíčđîâŕíčĺ ÂŃ â ńîîňâĺňńňâčč ńî ńďĺöčôčęŕöčĺé;

`p_6` – ďîçčöč˙, ĺäčíč÷íŕ˙ ěŕđęčđîâęŕ ęîňîđîé îçíŕ÷ŕĺň îęîí÷ŕíčĺ ýëĺěĺíňŕđíîăî číňĺđâŕëŕ âđĺěĺíč ěîäĺëčđîâŕíč˙;

`t_0` – ďĺđĺőîä, ńîîňâĺňńňâóţůčé ńîáűňčţ íŕ÷ŕëŕ ěîäĺëčđîâŕíč˙ ÂŃ íŕ ýëĺěĺíňŕđíîě číňĺđâŕëĺ âđĺěĺíč;

`t_(2ij0), quad t_(2ij1)` – ďĺđĺőîäű, îçíŕ÷ŕţůčĺ ńîîňâĺňńňâĺííî ńîáűňčĺ îňęŕçŕ č ďîńëĺäóţůĺăî âîńńňŕíîâëĺíč˙ `j`-ăî ýëĺěĺíňŕ ÂŃ, ďđčíŕäëĺćŕůĺăî `i`-îé ôóíęöčîíŕëüíîé ăđóďďĺ, č ńîáűňčĺ áĺçîňęŕçíîé đŕáîňű äŕííîăî ýëĺěĺíňŕ íŕ äŕííîě ýëĺěĺíňŕđíîě číňĺđâŕëĺ âđĺěĺíč; ďĺđĺőîä `t_(2ij0)` îőŕđŕęňĺđčçîâŕí çŕňđŕňŕěč íŕ âîńńňŕíîâëĺíčĺ îňęŕçŕâřĺăî ýëĺěĺíňŕ;

`t_(3ik)` – ďĺđĺőîä, ńîîňâĺňńňâóţůčé `k`-ěó čńőîäó ôóíęöčîíčđîâŕíč˙ `i`-îé ôóíęöčîíŕëüíîé ăđóďďű íŕ äŕííîě ýëĺěĺíňŕđíîě číňĺđâŕëĺ âđĺěĺíč;

`t_(4l)` – ďĺđĺőîä, ńîîňâĺňńňâóţůčé âíóňđĺííĺěó čńőîäó ôóíęöčîíčđîâŕíč˙ ÂŃ ń íîěĺđîě `l` íŕ äŕííîě ýëĺěĺíňŕđíîě číňĺđâŕëĺ âđĺěĺíč;

`t_(50), quad t_(51)` č `t_(52)` – ďĺđĺőîäű, îďčńűâŕţůčĺ čńőîäű ôóíęöčîíčđîâŕíč˙ ÂŃ ń âíĺříĺé ňî÷ęč çđĺíč˙: îňęŕç ÂŃ, äĺăđŕäŕöč˙ ěĺňđčę ďđîčçâîäčňĺëüíîńňč ÂŃ, ńîîňâĺňńňâčĺ ďŕđŕěĺňđîâ ôóíęöčîíčđîâŕíč˙ ÂŃ ńďĺöčôčęŕöčč; ýňč ňđč ďĺđĺőîäŕ îőŕđŕęňĺđčçîâŕíű ńîâîęóďíîé ńňîčěîńňüţ âëŕäĺíč˙ ÂŃ äë˙ ęŕćäîăî ńëó÷ŕéíîăî čńőîäŕ;

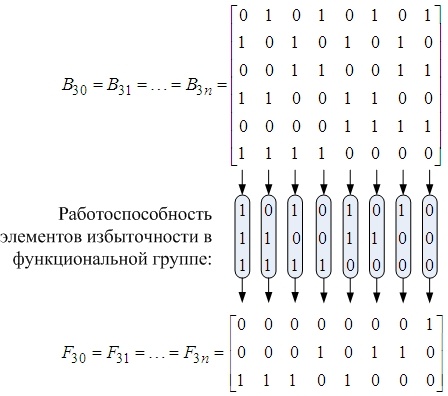

`B_(3i)` – ěíîćĺńňâî âőîä˙ůčő äóă, âűäĺë˙ţůčő âńĺ âîçěîćíűĺ čńőîäű â `i`-îé ôóíęöčîíŕëüíîé ăđóďďĺ;

`F_(3i)` – ěíîćĺńňâî čńőîä˙ůčő äóă, îáĺńďĺ÷čâŕţůčő ďîäń÷ĺň čńďđŕâíűő ýëĺěĺíňîâ â `i`-îé ôóíęöčîíŕëüíîé ăđóďďĺ (íîëü, îäčí čëč áîëüřĺ äâóő);

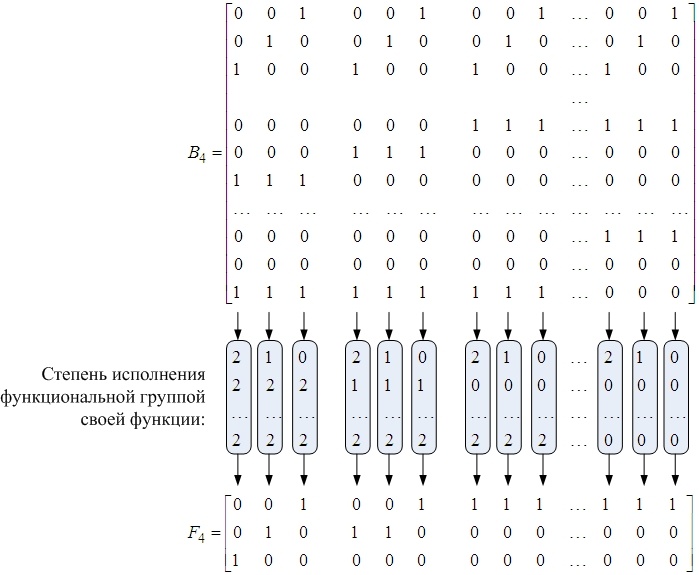

`B_4` – ěíîćĺńňâî âőîä˙ůčő äóă, âűäĺë˙ţůčő âńĺ âîçěîćíűĺ âíóňđĺííčĺ čńőîäű â ÂŃ;

`F_4` – ěíîćĺńňâî čńőîä˙ůčő äóă, îáĺńďĺ÷čâŕţůčő îďđĺäĺëĺíčĺ ńňĺďĺíč đŕáîňîńďîńîáíîńňč ÂŃ (îňęŕç, äĺăđŕäŕöč˙ ěĺňđčę ďđîčçâîäčňĺëüíîńňč čëč ôóíęöčîíčđîâŕíčĺ â ńîîňâĺňńňâčč ńî ńďĺöčôčęŕöčĺé);

`i=0, quad 1, quad ... quad, quad n, quad quad j=1, quad 2, quad 3, quad quad k=1, quad 2, quad ... quad, quad 8, quad quad l=1, quad 2, quad ... quad, quad m, quad quad m=3^(n+1)`;

`n` – ęîëč÷ĺńňâî ôóíęöčîíŕëüíűő ăđóďď.

Číäĺęń `i=0` îňíîńčňń˙ ę ńĺňĺâîé ďîäńčńňĺěĺ.

Ěíîćĺńňâŕ `B_(3i), quad F_(3i), quad i=0, quad 1, quad ... quad, quad n, quad B_4, quad F_4` ďđĺäńňŕâëĺíű ăđŕôč÷ĺńęč íŕ đčń. 4 â âčäĺ îáëŕęŕ áĺç ńňđóęňóđű, ââčäó âűńîęîé ďëîňíîńňč äóă. Íŕíĺńĺíčĺ âńĺő ýňčő äóă íŕ đčńóíîę, íĺńěîňđ˙ íŕ čő ńóůĺńňâĺííóţ đĺăóë˙đíîńňü, íĺ íŕăë˙äíî, čő ěŕňđč÷íîĺ ďđĺäńňŕâëĺíčĺ ăîđŕçäî áîëĺĺ číôîđěŕňčâíî.

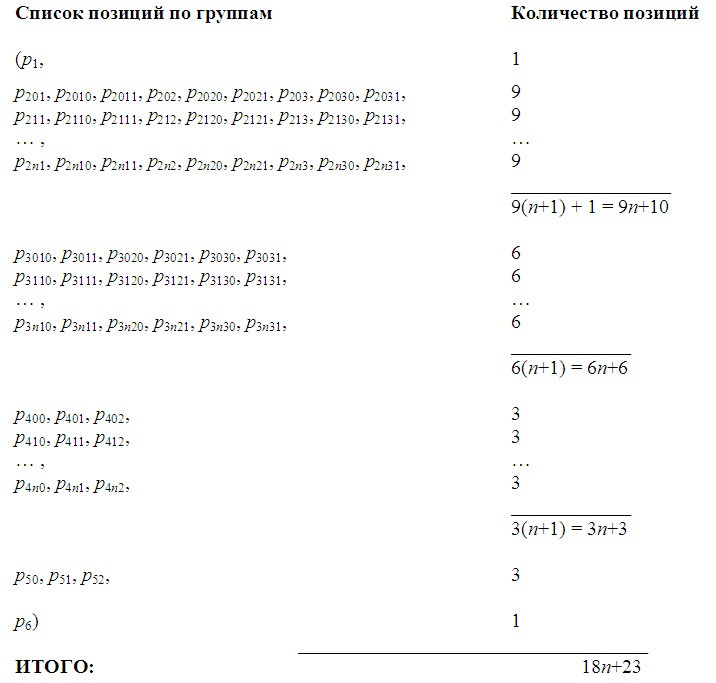

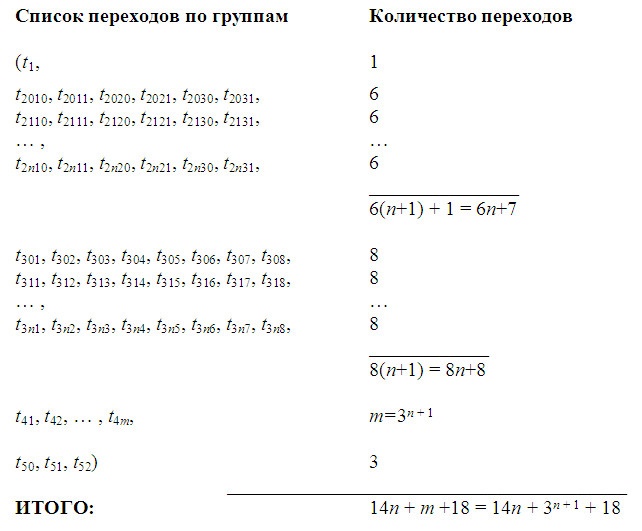

Äëčíű ńďčńęîâ ďîçčöčé č ďĺđĺőîäîâ ďîäń÷čňŕíű ńîîňâĺňńňâĺííî â ňŕáëčöŕő 1 č 2.

Ňŕáëčöŕ 1. Äëčíű ăđóďď (ďîäńďčńęîâ) â ńďčńęĺ ďîçčöčé

Ňŕáëčöŕ 2. Äëčíű ăđóďď (ďîäńďčńęîâ) â ńďčńęĺ ďĺđĺőîäîâ

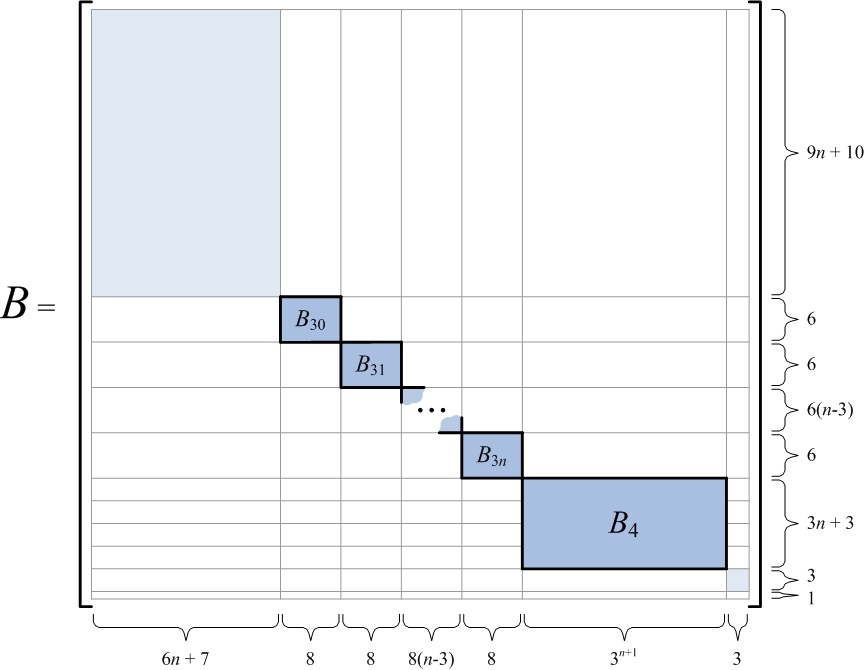

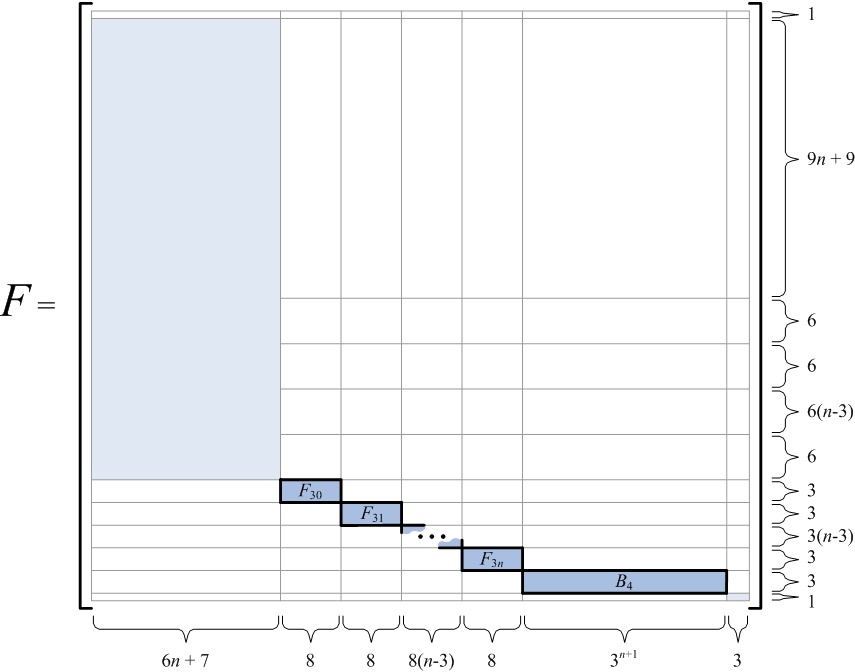

Íŕ îńíîâĺ äŕííűő ňŕáëčö 1 č 2 ěîćíî ńôîđěčđîâŕňü ńňđóęňóđű ěŕňđčö ďđĺäřĺńňâîâŕíč˙ `B` (ńě. đčń. 5) č ńëĺäîâŕíč˙ `F` (ńě. đčń. 6) äë˙ ńĺňč Ďĺňđč, ďđčâĺäĺííîé íŕ đčń. 4. Íŕ đčńóíęĺ ńâĺňëî-ăîëóáűě ňîíîě âűäĺëĺíű îáëŕńňč ěŕňđčöű, ńîîňâĺňńňâóţůčĺ íŕíĺńĺííűě íŕ đčń. 4 äóăŕě. Áîëĺĺ číňĺíńčâíűě ăîëóáűě öâĺňîě č ˙đęîé ÷ĺđíîé ăđŕíčöĺé âűäĺëĺíű ďîäěŕňđčöű, ńîîňâĺňńňâóţůčĺ íĺńňđóęňóđčđîâŕííűě îáëŕęŕě íŕ đčń. 4.

Đčń. 5. Ńňđóęňóđŕ ěŕňđčöű ďđĺäřĺńňâîâŕíč˙ `B` ńĺňč Ďĺňđč.

Đčń. 6. Ńňđóęňóđŕ ěŕňđčöű ńëĺäîâŕíč˙ `F` ńĺňč Ďĺňđč.

Ńňđóęňóđŕ č ëîăčęŕ ôîđěčđîâŕíč˙ ďîäěŕňđčö ěŕňđčö ďđĺäřĺńňâîâŕíč˙ `B` č ńëĺäîâŕíč˙ `F` ďđĺäńňŕâëĺíű íŕ đčńóíęŕő 7 č 8. Ýňč ďîäěŕňđčöű ďđĺäńňŕâë˙ţň íĺńňđóęňóđčđîâŕííűĺ îáëŕęŕ đčń. 4, ÷ňî č îáú˙ńí˙ĺň čńďîëüçîâŕíčĺ ňĺő ćĺ îáîçíŕ÷ĺíčé.

Đčń. 7. Ńňđóęňóđŕ č ëîăčęŕ ôîđěčđîâŕíč˙ ěŕňđčö `B_(3i), quad F_(3i), quad i=0, quad 1, quad ... quad, quad n` .

Đčń. 8. Ńňđóęňóđŕ č ëîăčęŕ ôîđěčđîâŕíč˙ ěŕňđčö `B_4` č `F_4 .`

Ěîäĺëü đčńę-ďđîöĺńńŕ íŕ çŕäŕííîě číňĺđâŕëĺ âđĺěĺíč ôîđěčđóĺňń˙ ęŕę öĺďî÷ęŕ ěîäĺëĺé ýëĺěĺíňŕđíűő číňĺđâŕëîâ âđĺěĺíč íĺîáőîäčěîé äëčíű. Ňŕę ęŕę ěîäĺëč ęŕćäîăî ýëĺěĺíňŕđíîăî číňĺđâŕëŕ âđĺěĺíč čäĺíňč÷íű, ňî äë˙ đŕń÷ĺňîâ ń áîëüřîé ýôôĺęňčâíîńňüţ ěîăóň ďđčěĺí˙ňüń˙ ěĺňîäű ŕëăĺáđŕč÷ĺńęîé ňĺîđčč đčńęŕ [12], â ÷ŕńňíîńňč, ěĺňîäű ňĺîđčč îäíîđîäíîăî ďîđňôĺë˙.

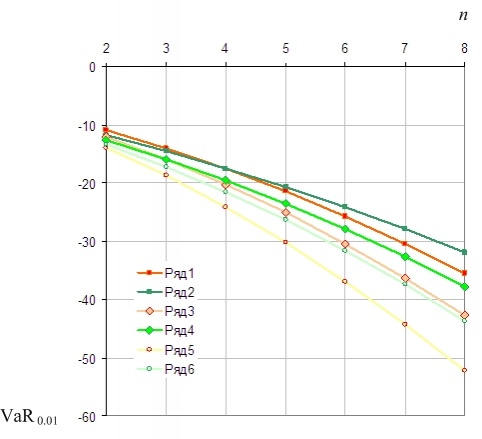

Đĺçóëüňŕňű ÷čńëĺííűő ýęńďĺđčěĺíňîâ Äë˙ đŕń÷ĺňîâ áűë čńďîëüçîâŕí ďŕęĺň ďđčęëŕäíűő ďđîăđŕěě (ĎĎĎ) «ĚóëüňčĚČĐ» [14, 15].  ÷ŕńňíîńňč ń ďîěîůüţ ýňîăî ĎĎĎ äë˙ ęŕćäîăî čńńëĺäóĺěîăî âŕđčŕíňŕ ďđîčçâîäčëń˙ đŕń÷ĺň ěĺđű đčńęŕ «Value at Risk» [18, 19] äë˙ ńëó÷ŕéíîé âĺëč÷číű ńîâîęóďíîé ńňîčěîńňč âëŕäĺíč˙ ńčńňĺěîé. Ýňŕ ěĺđŕ ďîęŕçűâŕĺň íŕčőóäřčé ńëó÷ŕé, čëč číŕ÷ĺ, íŕčáîëüřóţ âĺëč÷číó ńîâîęóďíîé ńňîčěîńňč âëŕäĺíč˙, ęîňîđűĺ ěîăóň đĺŕëčçîâŕňüń˙ ń âĺđî˙ňíîńňüţ íĺ âűřĺ ďîđîăîâîé.

Áűëč čńďîëüçîâŕíű ńëĺäóţůčĺ čńőîäíűĺ äŕííűĺ. Ńňîčěîńňč îäíîăî őîńňŕ, ęîěěóňŕňîđŕ îäíîăî ńĺňĺâîăî ńĺăěĺíňŕ č âńĺé ďŕńńčâíîé ÷ŕńňč, ŕ ňŕęćĺ çŕňđŕňű íŕ đĺăëŕěĺíňíîĺ îáńëóćčâŕíčĺ ńčńňĺěű â ăîä ďđčíčěŕëčńü çŕ ĺäčíčöó. Ńîîňâĺňńňâĺííî ďĺđĺőîä `t_0` áűë îőŕđŕęňĺđčçîâŕí ńóěěŕđíűěč çŕňđŕňŕěč íŕ ńîçäŕíčĺ č îáńëóćčâŕíčĺ ńčńňĺěű, ńęëŕäűâŕţůčěčń˙ čç âűřĺ ďĺđĺ÷čńëĺííűő âĺëč÷čí, ĺńňĺńňâĺííî ńî çíŕęîě ěčíóń. Ďĺđĺőîäű `t_(2ij0), quad i=0, quad 1, quad ... quad, quad n, quad j=1, quad 2, quad 3`, áűëč îőŕđŕęňĺđčçîâŕíű ěčíóń ĺäčíčöĺé – çŕňđŕňŕěč íŕ çŕěĺíó âűřĺäřĺăî čç ńňđî˙ îáîđóäîâŕíč˙. Ďĺđĺőîäű `t_(50)` , `t_(51)` č `t_(52)` áűëč îőŕđŕęňĺđčçîâŕíű âĺëč÷číŕěč ęîěďĺíńŕöčč đĺŕëčçŕöčč ńîîňâĺňńňâóţůčő đčńęîâ â ńňîčěîńňíîě âűđŕćĺíčč, ńîîňâĺňńňâĺííî `-2gamma c` , `- gamma c` , č `0` , ăäĺ `c` – ńňîčěîńňü ńčńňĺěű, `gamma` – ęîýôôčöčĺíň çíŕ÷čěîńňč äĺăđŕäŕöčč ěĺňđčę ďđîčçâîäčňĺëüíîńňč. Âĺđî˙ňíîńňč ěŕđęčđîâîę äë˙ ńňîőŕńňč÷ĺńęčő ăđóďď ďîçčöčé áűëč âű÷čńëĺíű čńőîä˙ čç çíŕ÷ĺíč˙ MTBF=250000 ÷ŕńîâ. Ďîđîăîâŕ˙ âĺđî˙ňíîńňü ěĺđű đčńęŕ «Value at Risk» áűëŕ đŕâíŕ 0.01. Ďđč đŕńńěîňđĺíčč âŕđčŕíňŕ ń äóáëčđîâŕíčĺě ńĺňĺâîé ďîäńčńňĺěű čńďîëüçîâŕëŕńü ňŕ ćĺ ěîäĺëü îäčíî÷íîăî čëč ăđóďďîâîăî îňęŕçŕ (đčń. 4), â ęîňîđîé áűëŕ óâĺëč÷ĺíŕ íŕ ĺäčíčöó őŕđŕęňĺđčçŕöč˙ ďĺđĺőîäŕ `t_0` č âĺđî˙ňíîńňü îňęŕçŕ îäíîăî ęîěěóňŕňîđŕ áűëŕ ďđčí˙ňŕ çŕ íîëü.

Đĺçóëüňŕňű đŕń÷ĺňîâ ďđčâĺäĺíű íŕ đčń. 9. Íŕ đčńóíęĺ đ˙äű äŕííűő «Đ˙ä1», «Đ˙ä3» č «Đ˙ä5» ńîîňâĺňńňâóţň âŕđčŕíňó äóáëčđîâŕíč˙ ńĺňĺâîé ďîäńčńňĺěű, đ˙äű «Đ˙ä2», «Đ˙ä4» č «Đ˙ä6» – âŕđčŕíňó ňđîčđîâŕíč˙, ďđč ýňîě đ˙äű «Đ˙ä1» č «Đ˙ä2» ńîîňâĺňńňâóţň çíŕ÷ĺíčţ `gamma=1` , đ˙äű «Đ˙ä3» č «Đ˙ä4» – çíŕ÷ĺíčţ `gamma=1.5` , ŕ đ˙äű «Đ˙ä5» č «Đ˙ä6» – çíŕ÷ĺíčţ `gamma=2` .

Đčń. 9. Ăđŕôč÷ĺńęîĺ ďđĺäńňŕâëĺíčĺ đĺçóëüňŕňîâ ÷čńëĺííîăî ěîäĺëčđîâŕíč˙

Íĺňđóäíî çŕěĺňčňü, ÷ňî ďđč çíŕ÷ĺíčč `gamma=1` âŕđčŕíň ňđîčđîâŕíč˙ ńňŕíîâčňń˙ áîëĺĺ ďđĺäďî÷ňčňĺëüíűě óćĺ ďđč `n>4`. Ń đîńňîě ÷óâńňâčňĺëüíîńňč öĺëĺâîăî đĺçóëüňŕňŕ ôóíęöčîíčđîâŕíč˙ ńčńňĺěű ę ńňĺďĺíč äĺăđŕäŕöčč ěĺňđčę ďđîčçâîäčňĺëüíîńňč ďîđîăîâîĺ çíŕ÷ĺíčĺ `n` ńäâčăŕĺňń˙ ę ńâîĺé íčćíĺé ăđŕíčöĺ – ę äâóě. Âűâîäű Îńíîâíűě đĺçóëüňŕňîě äŕííîé đŕáîňű ˙âë˙ĺňń˙ íîâŕ˙ ňîďîëîăč˙ âűńîęîďđîčçâîäčňĺëüíîé îňęŕçîóńňîé÷čâîé ÂŃ, îňëč÷ŕţůŕ˙ń˙ ęđŕňíîńňüţ đĺçĺđâčđîâŕíč˙ ńĺňĺâîé ďîäńčńňĺěű č čńďîëüçîâŕíčĺě îđčăčíŕëüíîé îňęŕçîóńňîé÷čâîé ńčëîâîé ďîäńčńňĺěű. Ďđîâĺäĺííűĺ ÷čńëĺííűĺ ýęńďĺđčěĺíňű ďîęŕçűâŕţň öĺëĺńîîáđŕçíîńňü čńďîëüçîâŕíč˙ ďđĺäëîćĺííîé ňîďîëîăčč â ęđčňč÷ĺńęč âŕćíűő ďđčëîćĺíč˙ő, ňđĺáóţůčő áîëüřčő îáúĺěîâ âű÷čńëĺíčé č âîçěîćíîăî äŕëüíĺéřĺăî ěŕńřňŕáčđîâŕíč˙.

ňî ćĺ âđĺě˙ ńëĺäóĺň îňěĺňčňü, ÷ňî ďđĺäëîćĺííŕ˙ ňîďîëîăč˙ ěîćĺň đŕńńěŕňđčâŕňüń˙ ëčřü ęŕę ňîďîëîăč˙ ěŕńřňŕáčđóĺěűő îňęŕçîóńňîé÷čâűő ńčńňĺě íŕ÷ŕëüíîăî óđîâí˙. ÂŃ, îđčĺíňčđîâŕííűĺ íŕ ńâĺđőâűńîęčĺ íŕăđóçęč íŕ ńĺňĺâóţ ďîäńčńňĺěó, ňđĺáóţň čńďîëüçîâŕíč˙ áîëĺĺ đŕçâčňűő ňĺőíîëîăčé ęîěěóňŕöčč ďŕęĺňîâ č, ńîîňâĺňńňâĺííî, ňđĺáóţň äŕëüíĺéřĺăî čńńëĺäîâŕíč˙.  äŕëüíĺéřĺě ďđĺäďîëŕăŕĺňń˙ đŕáîňŕ â ýňîě íŕďđŕâëĺíčč. Ňŕęćĺ çíŕ÷čňĺëüíűé číňĺđĺń äë˙ äŕëüíĺéřčő čńńëĺäîâŕíčé ďđĺäńňŕâë˙ĺň ńđŕâíĺíčĺ číňĺăđŕëüíűő ěĺňđčę ďđîčçâîäčňĺëüíîńňč ÂŃ [3] â óńëîâč˙ő čńďîëüçîâŕíč˙ ňđŕäčöčîííűő č ďđĺäëîćĺííűő ňĺőíč÷ĺńęčő đĺřĺíčé íŕ îňđĺçęŕő âđĺěĺíč, íŕ ęîňîđűő čěĺëč ěĺńňî îňęŕçű ęîěďîíĺíňîâ ÂŃ. Ńëĺäóĺň îňěĺňčňü, ÷ňî đŕńńěîňđĺííűé â đŕěęŕő äŕííîăî čńńëĺäîâŕíč˙ ďîäőîä ěîćĺň áűňü čńďîëüçîâŕí řčđĺ, íŕďđčěĺđ, ďđč îďňčěčçŕöčč đŕńďđĺäĺëĺííűő âű÷čńëčňĺëüíűő ńčńňĺě [8].

References

1. Antonov, V. M. Innovatsionnye podkhody k razvitiyu tekhniki i tekhnologii. Kn. 1 / V. M. Antonov, A. V. Borodin, Yu. A. Ipatov i dr. – Odessa: KUPRIENKO SV, 2015. – 172 s.

2. Borodin, A. V. Ispol'zovanie kontseptsii «kognitivnogo interneta» v zadachakh povysheniya nadezhnosti i proizvoditel'nosti sistem statsionarnoi i podvizhnoi tsifrovoi svyazi / A. V. Borodin, R. Yu. Nikitin, A. O. Pomerantsev, A. I. Shiryaev // Innovatsii v nauke. Sbornik statei po materialam XLIV mezhdunarodnoi nauchno-prakticheskoi konferentsii. ą 4(41). – Novosibirsk: Izdatel'stvo «SibAK», 2015. – S. 24-35.

3. Borodin, A. V. Metody klassifikatsii i snizheniya razmernosti pri vizualizatsii metrik proizvoditel'nosti / A. V. Borodin, A. N. Azarova // Kibernetika i programmirovanie. – 2015. – ą 4. – S. 1-35. – DOI: 10.7256/2306-4196.2015.4.15271. – URL: http://e-notabene.ru/kp/article_ 15271.html.

4. Borodin, A. V. Igry na setyakh Petri / A. V. Borodin // Obozrenie prikladnoi i promyshlennoi matematiki. – 2002. – T. 9. – V. 1. – S. 167-168.

5. Borodin, A. V. Teoretiko-igrovye modeli protsessov riska nad setyami Petri / A. V. Borodin // Modelirovanie i analiz bezopasnosti i riska v slozhnykh sistemakh: Trudy mezhdunarodnoi nauchnoi shkoly MABR-2006. – SPb.: GOU VPO «SPbGUAP», 2006. – S. 305-307.

6. Borodin, A. V. Uchebno-ispytatel'nyi poligon otrabotki tekhnologii distributsii tochnogo vremeni / A. V. Borodin, A. S. Varlamov, D. V. Korablev // Kibernetika i programmirovanie. – 2015. – ą 3. – S. 11-23. – DOI: 10.7256/2306-4196.2015.3.15438. – URL: http://e-notabene.ru/kp/ article_15438. html.

7. Goncharov, A. Yu. Postroenie otkazoustoichivykh sistem elektropitaniya s ispol'zovaniem sovremennykh AC/DC preobrazovatelei / A. Yu. Goncharov, K. V. Stepnev, O. L. Negreba // Sovremennaya elektronika. – 2010. – ą4. – S. 26-29.

8. Grishentsev, A. Yu. Postanovka zadachi optimizatsii raspredelennykh vychislitel'nykh sistem / A. Yu. Grishentsev, A. G. Korobeinikov // Programmnye sistemy i vychislitel'nye metody. – 2013. – ą 4. – S. 370-375. – DOI: 10.7256/2305-6061.2013.4.10548.

9. Liseikin, V. A. Osobennosti upravleniya i avariinoi zashchity izdeliya pri ognevykh ispytaniyakh stendovogo bloka pervoi stupeni RN «Soyuz-2-1v» / V. A. Liseikin, I. A. Tozhokin // Vestnik Samarskogo gosudarstvennogo aerokosmicheskogo universiteta. – 2013. – ą 4(42). – S. 181-195.

10. Masshtabiruemost' // Vikipediya. Svobodnaya entsiklopediya. – URL: https://ru.wikipedia.org/wiki/%D0%9C%D0%B0%D1%81%D1%88%D1%82%D0%B0%D0%B1%D0%B8%D1%80%D1%83%D0%B5%D0%BC%D0%BE%D1%81%D1%82%D1%8C. Data obrashcheniya: 23.04.2015

11. Tyurin, S. F. Otkazoustoichivyi logicheskii element LUT PLIS FPGA / S. F. Tyurin // Vestnik Permskogo universiteta. Seriya Matematika. Mekhanika. Informatika. – 2014. – ą 4(27). – S. 97-104.

12. Urazaeva, T. A. Algebra riskov / T. A. Urazaeva. – Ioshkar-Ola: Povolzhskii gosudarstvennyi tekhnologicheskii universitet, 2013. – 209 s.

13. Urazaeva, T. A. Modeli riska v tekhniko-ekonomicheskom obosnovanii infrastrukturnykh reshenii / T. A. Urazaeva // Sovremennye problemy i perspektivy sotsial'no-ekonomicheskogo razvitiya predpriyatii, otraslei, regionov: sbornik statei. – Ioshkar-Ola: Povolzhskii gosudarstvennyi tekhnologicheskii universitet, 2015. – S. 161–164.

14. Urazaeva, T. A. O funktsional'nosti paketa prikladnykh programm «Mul'tiMIR» / T. A. Urazaeva // Sovremennye problemy i perspektivy sotsial'no-ekonomicheskogo razvitiya predpriyatii, otraslei, regionov. – Ioshkar-Ola: Povolzhskii gosudarstvennyi tekhnologicheskii universitet, 2014. – S. 261-265.

15. Urazaeva, T. A. Paket prikladnykh programm «Mul'tiMIR»: arkhitektura i primenenie / T. A. Urazaeva // NB: Kibernetika i programmirovanie. – 2014. – ą 5. – S. 34-61. – DOI: 10.7256/2306-4196.2014.5.12962. – URL: http://e-notabene.ru/kp/article_12962.html.

16. Shishkevich, A. A. Rezervirovanie LVS real'nogo vremeni EtherCAT / A. A. Shishkevich // Izvestiya Tul'skogo gosudarstvennogo universiteta. Tekhnicheskie nauki. – 2014. – ą12-2. – S. 244-251.

17. Shishkevich, A. A. Otsenka pokazatelei nadezhnosti vychislitel'nykh ustroistv s trekhkratnym mazhorirovaniem pri otkazakh i sboyakh / A. A. Shishkevich // Izvestiya vuzov. Elektronika. – 2013. – ą 4(102). – S. 84-88.

18. Holton, G. A. Value-at-Risk: Theory and Practice / G. A. Holton. – Academic Press, 2003. – 405 p.

19. Jorion, P. Value at Risk: The New Benchmark for Managing Financial Risk / P. Jorion. – McGraw-Hill, 2006. – 543 p.

|

This work is licensed under a Creative Commons Attribution-NonCommercial 4.0 International License.

This work is licensed under a Creative Commons Attribution-NonCommercial 4.0 International License.